SysdigとRed Hat Advanced Cluster Managementを使用してKubernetesクラスターを保護する

本文の内容は、2020年11月19日にEric Carterが投稿したブログ(https://sysdig.com/blog/securing-kubernetes-sysdig-red-hat-advanced-cluster-management/)を元に日本語に翻訳・再構成した内容となっております。

このブログでは、オープンソースのランタイムセキュリティプロジェクトFalcoに基づいたアウトオブボックスのポリシーでコンテナ、Kubernetes、クラウドインフラを保護するSysdig SecureとRed Hat® Advanced Cluster Management for Kubernetesの新しい統合についてご紹介します。

組織はKubernetesのフットプリントを急速に拡大しており、クラスター間で一貫した管理とセキュリティを実現する方法を必要としています。SysdigとRed Hatは、ユーザーがアプリケーションをデプロイし、管理を簡素化し、複数のクラスターにまたがる設定とポリシー管理を大規模に実施できるよう支援するために協力しています。

Red Hat Advanced Cluster Management for Kubernetesとは?

Red Hat Advanced Cluster Management for Kubernetesは、組織が主要なエンタープライズKubernetesプラットフォームであるRed Hat OpenShiftの拡張とスケーリングを支援するために設計された管理ソリューションです。クラウドチームがクラウドネイティブアプリケーションをサポートするために、より多くの Kubernetes クラスターを展開する中で、企業は拡大する環境を一貫して管理し、安全を確保する方法を必要としています。Red Hat Advanced Cluster Management for Kubernetesは、Amazon Web Services、Google Cloud Platform、IBM Cloud、Microsoft Azureなどのオンプレミスとパブリッククラウドを含むハイブリッドクラウドの展開全体で一貫した管理を可能にします。

Red Hat Advanced Cluster Management for Kubernetes の主な機能

- 統一されたマルチクラスター管理 - 複数のプライベートおよびパブリッククラウドにまたがるKubernetesクラスターを集中的に作成、更新、削除します。

- ポリシーベースのガバナンス、リスク、コンプライアンス - セキュリティ、アプリケーション、インフラストラクチャのポリシーを集中的に設定し、実施します。

- 高度なアプリケーションライフサイクル管理 - ポリシーに基づいてクラスター間でアプリケーションを定義し、デプロイします。

- ハイブリッドクラウドコンテナ環境のパフォーマンスを一元的に可視化 - 統合されたオープンソースプロジェクトThanosとGrafanaを使用して、クラスターの健全性とパフォーマンスを統一的に表示し、クラスタ運用の最適なメトリクスの維持を容易にします。

Sysdig SecureとAdvanced Cluster Managementによるマルチクラスターセキュリティ

Sysdig Secureは、コンテナ、Kubernetes、クラウドに特有のセキュリティ上の課題に対応しています。クラウドチームが自信を持ってビルドパイプラインのセキュリティを確保し、実行時の脅威を検出して対応し、コンプライアンスを継続的に検証し、コンテナフォレンジックを実行することを支援します。

SysdigはRed Hatとの連携により、Sysdig SecureをRed Hat Advanced Cluster Managementに統合し、コンテナセキュリティデプロイメントとランタイムポリシー管理を一元化して、セキュリティイベントの深い可視性を得ることを可能にしました。この組み合わせにより、クラウドチームはKubernetesクラスタ全体でリアルタイムに脅威を検知し、コンプライアンスを強化し、活動を監査することができます。

Red Hat Advanced Cluster Management for Kubernetes のポリシーベースのガバナンス機能により、企業はセキュリティ、回復力、ソフトウェアエンジニアリングに関連する社内外の標準に合わせて運用することができます。顧客は、組み込みの OpenShift 機能を使用してこれらの標準を実装したり、パートナーが提供する機能を利用したりすることができます。ACMポリシーにより、これらの機能が確実に実装され、業界のベストプラクティスを実施するように構成されています。"

Red Hat のチーフセキュリティ&ガバナンスアーキテクトである Distinguished Engineer の Jaya Ramanathan 氏は、"Red Hat Advanced Cluster Management for Kubernetes のポリシーベースのガバナンス機能により、企業はセキュリティ、回復力、ソフトウェアエンジニアリングに関連した社内外の標準に合わせて運用することができます。顧客は、組み込みの OpenShift 機能を使用してこれらの標準を実装したり、パートナーが提供する機能を利用したりすることができます。ACMポリシーは、これらの機能が確実に配置され、業界のベストプラクティスを実施するように構成されています。"また、"Sysdig SecureとACMの統合により、DevOpsチームはポリシーベースのガバナンスを使用して、コンテナの整合性監視コントロールを確実にデプロイし、脅威を検出し、根本原因を分析して迅速に解決するためにスケールで活用することが可能になります。"と説明しています。

Sysdig with ACM の仕組み

Red Hat Advanced Cluster Management for Kubernetes は、サードパーティのコントロールをガバナンス・リスク・コンプライアンス(GRC)フレームワークに統合するためのカスタムポリシーの作成をサポートしています。この機能を使用して、Sysdig オペレーターを使用して対象となるすべてのクラスタに Sysdig エージェントをデプロイするカスタムポリシーを作成しました。

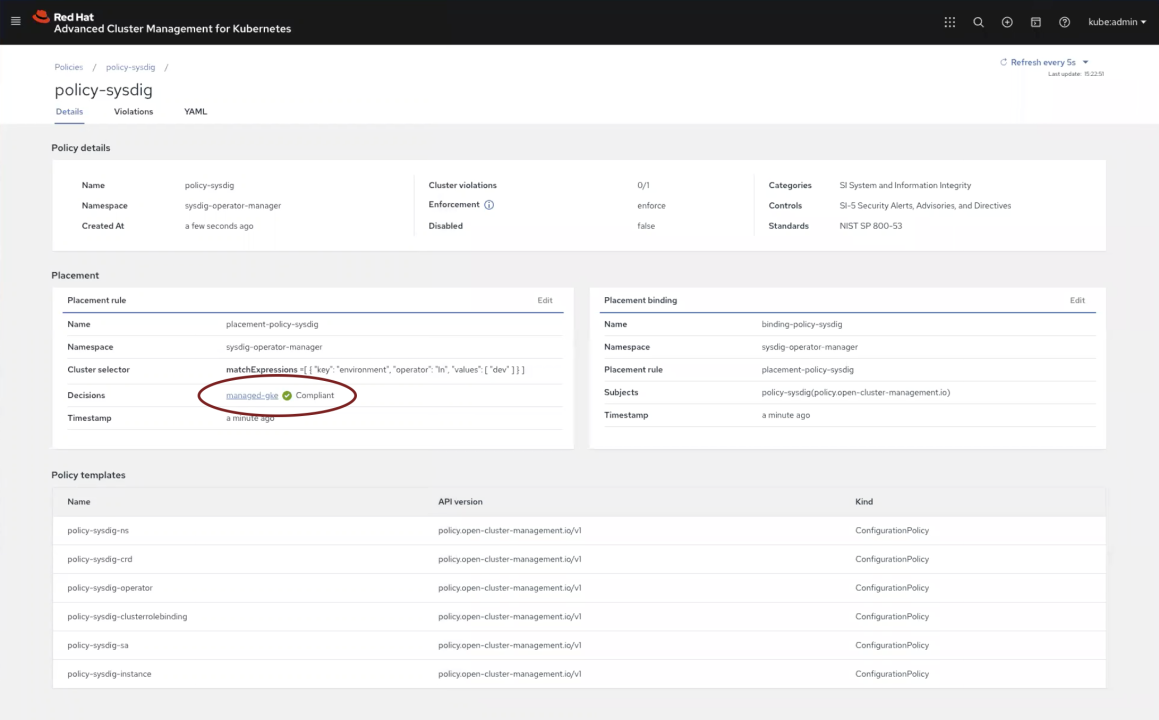

始めるには、ACMインターフェースの「ガバナンスとリスク」セクションで「ポリシーの作成」を選択し、GitHubでSysdigが提供している事前構築済みのpolicy-sysdig.yamlを挿入します。

作成を選択すると、ポリシーにより、指定されたすべてのクラスター上のノードにSysdigエージェントがデプロイされることが保証されます。正常に完了すると、緑色のチェックマークが表示され、Compliantという文字が表示され、ランタイムセキュリティの可視性がアクティブで利用可能であることを示します。

コンテナ、ホスト、およびKubernetesの可視性とセキュリティ

Sysdig Secureは、元々、Sysdigが開発したオープンソースのCNCF®ランタイムセキュリティプロジェクトであるFalcoをベースに構築されています。これにより、DevOpsチームは、実行時にゼロデイの脅威や異常なアクティビティを検出して対応するためのカスタムセキュリティルールを定義するだけでなく、すぐに使えるセキュリティおよびコンプライアンスポリシーを実現することができます。

Sysdig Secureに含まれるランタイムセキュリティ検出の例をいくつかご紹介します。

- 不審なコンテナのアクティビティ

- 疑わしいファイルの活動

- 疑わしいファイルシステムの変更

- 機密情報の流出

- 疑わしいKubernetesのアクティビティ

- 疑わしいネットワーク活動

- 特権コンテナの起動

- 予期しないアウトバウンド接続先

- 予期しないプロセス活動

- 予期しないスポーン処理

- 特権ポッドの作成

- コンテナドリフト

- コンテナ内のターミナルシェル

- ユーザー管理の変更

さらに、Sysdigは、NIST SP 800-190、PCI DSS、HIPAAなどの主要なセキュリティ基準を検出ポリシーに変換し、OpenShiftやKubernetesクラスター内でのコンプライアンスの達成を簡素化しています。

検出は、粒度の高いLinuxのシステムコールデータやKubernetes Audit Logs、AWS CloudTrailなどの豊富なデータソースに基づく単一の真実のソースを活用して行われます。何を検出するかを指定するだけでなく、Sysdig Secureポリシーを設定することで、アラートを送信したり、脅威をブロックするためにコンテナの一時停止やキルなどのレスポンスアクションをトリガーにして自動的に修正したりすることができます。

さらに、インシデント対応とフォレンジックをサポートするために、トリガーされたイベントの発生前、発生中、発生後のシステムアクティビティを記録したキャプチャーファイルを作成するためのポリシーを設定することもできます - コンテナがなくなった後もです。

管理されたOpenShiftとKubernetesクラスタ環境全体でイベントが発生すると、ホスト、Kubernetes、コンテナの場所などのポリシー違反に関する詳細な情報と、詳細なアクティビティ監査とキャプチャデータが利用可能になり、DevOpsチームとセキュリティチームによる調査と解決をサポートします。

Red Hat と Sysdig が OpenShift 環境のセキュリティを拡張する方法の詳細については、セキュリティガイドをご覧ください。

今すぐ始める

企業が初期の Kubernetes 導入から、複数のクラスターやクラウドにまたがるクラウドネイティブアプリケーションの実行に移行し始めると、管理、ガバナンス、コンプライアンス、セキュリティの運用上の課題が増幅されます。

Red Hat と Sysdig は、組織がコンテナ環境を簡単に成長させ、管理するために必要な可視性、ガバナンス、コントロールを提供するのに役立ちます。Red Hat Advanced Cluster Management for Kubernetes を使用すると、ユーザーは単一のビューでクラスタの作成と管理を行うことができ、信頼性が高く、一貫性があり、規模の大きなクラスターを管理することができます。Sysdig は、脅威に対応し、リスクを軽減し、自信を持ってコンテナ、Kubernetes、クラウドサービスを実行するために必要な深い可視性とセキュリティの自動化を追加します。

Sysdig Secure DevOps Platform の特別な拡張無料トライアルが Red Hat ユーザー向けに提供されています。組み合わせたソリューションを今すぐ体験できます。こちらをクリックするだけです。